Як захистити адмінку wordpress від підбору паролів

Зараз wordpress є найпопулярнішою платформою для блогів. І чим популярніше блог, тим більше ризик бути зламаним. Хоча і не обов’язково мати популярний блог, щоб його не намагалися зламати. Є багато речей убезпечити свій блог, таких як, наприклад:

- плагіни захисту

- постійне оновлення вордпресс і плагінів

- унікальні ключі в wp-config.php

- надійний пароль

- зміна імені адміна за замовчуванням

- приховування версії wordpress

- запобігання переглядів каталогів

- використання SFTP замість FTP

- зміна префікса таблиць

- резервна копія файлів сайту та бази даних і т. д.

Всі ці заходи в комплексі сильно ускладнять злом вашого сайту.

За замовчуванням wordpress дозволяє робити необмежені спроби входу в адмін-панель, це дає нехорошим людям підбирати паролі безліч разів до успіху і Ви навіть не дізнаєтеся про це. Щоб обмежити несанкціоновані спроби входу в адмін-панель вашого сайту є плагін захисту Limit Login Attempts.

Плагін обмежує кількість спроб входу в систему, яка може зробити користувач. Як тільки межа досягнутий, IP-адресу потенційного зловмисника буде заблокований. Всі спроби входу будуть вестися в журналі спроб входу і також може прийти повідомлення на е-майл. Зазвичай цього буває достатньо, щоб відштовхнути потенційних зловмисників і змусити їх перейти на іншу “мета”.

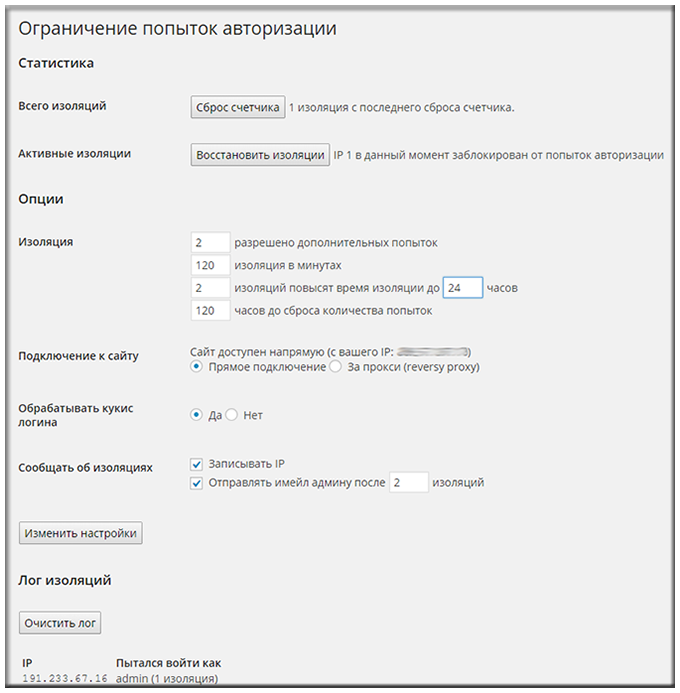

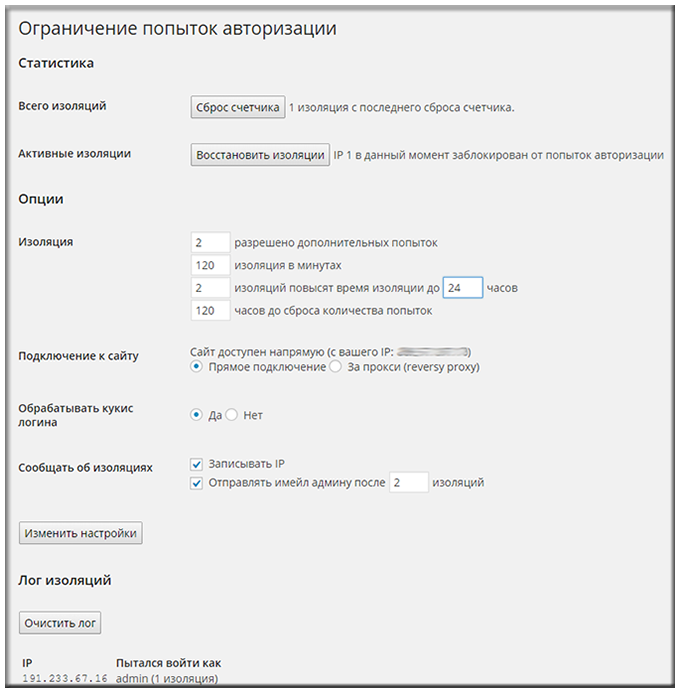

Налаштування опцій плагіна після установки і активації дуже прості, все інтуїтивно зрозуміло, тим більше, що все російською мовою (рис.1).

рис.1

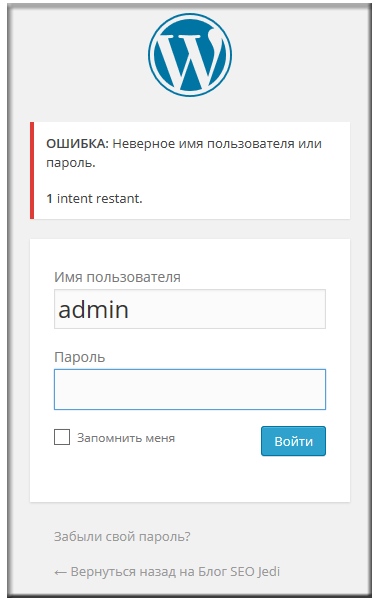

На наступному скріншоті користувач побачить повідомлення про помилку, якщо введе неправильне ім’я користувача чи пароль (рис.2):

рис.2

Поки писався пост була несанкціонована спроба входу. На рис.1, в лівому нижньому куті IP зловмисника, нижче покажу звідки намагалися зайти. Як бачите, народ не дрімає і постійно є загроза злому, так що раджу поставити.

Рекомендую до прочитання: Основи HTML (частина 4)

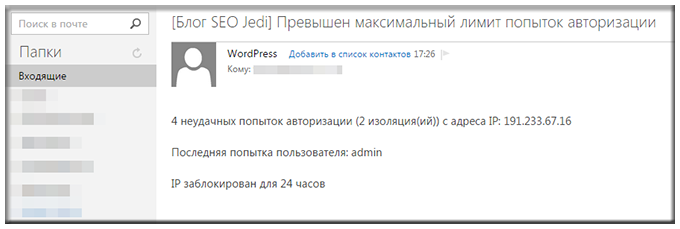

Так як у мене в налаштуваннях варто повідомлення про изоляциях по E-mail, я отримав ось такий лист-повідомлення, після 2 спроб розкрити мій блог (рис.3)

рис.3

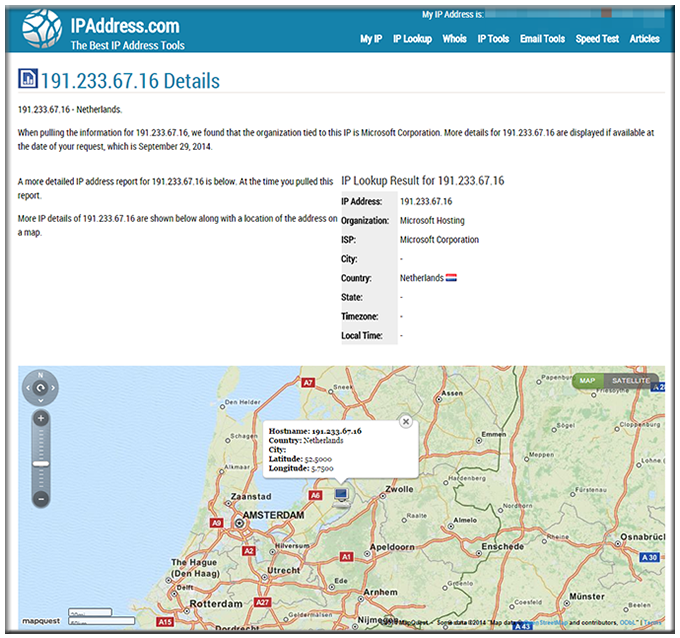

Щоб дізнатися (кому цікаво) звідки намагалися авторизуватися, скористаємося інструментом визначення місцезнаходження IP-адреси IP Adress Lookup. Вводимо IP-адресу потенційного зловмисника і отримуємо таку картину, як на рис.4:

рис.4

У моєму випадку, на момент написання статті, “товариш” з Голландії, ну або хтось, хто використовує проксі, намагався увійти в мою адмінку. Як бачите плагін дуже добре працює. У кого не варто встановлюйте, не пошкодуєте!

P. S. Досить тривалий час народ обговорює теми про підбір паролів. Раніше 6-значний пароль можна було підібрати за 30 сек, а на 8-значний було потрібно значно більше часу. Тепер, при використанні високих швидкостей GPU підбір паролів займає секунди часу. Наприклад, використання SSD дисків підвищує швидкість підбору паролів до 300 мільйонів у секунду і комплексно. Так що, яким би складним не був ваш пароль, нга його злом потрібно приблизно 5 секунд :).

Це звичайно не доступні, на даний час, технології “школоты”, але час іде…