Цифрове поле бою зазнає фундаментальних змін. Протягом десятиліть протистояння між кіберзлочинцями та фахівцями з безпеки було грою людських навичок та терпіння. Однак поява складного штучного інтелекту (ІІ) перетворює цю динаміку з ручного протистояння на автоматизовану гонку озброєнь.

Світанок атак під управлінням ІІ

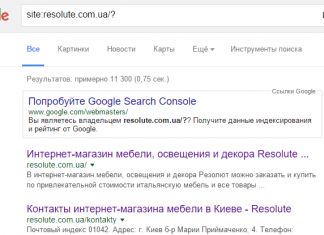

Реальність цього зсуву була наочно продемонстрована в недавньому звіті компанії Anthropic. Компанія, що займається безпекою ІІ, повідомила, що хакери, що спонсоруються державою (з Китаю), використовували її технології для спроб злому приблизно 30 компаній та урядових установ по всьому світу.

Цей випадок став переломним моментом у кібербезпеці завдяки рівню автоматизації:

– Мінімальна участь людини: на частку операторів-людей припадало лише від 10% до 20% всієї роботи.

– Автономні можливості: атака значною мірою управлялася «ІІ-агентом» – типом технології, здатним самостійно писати код і переміщатися за програмним забезпеченням для збору конфіденційних даних.

Хоча на даний момент це єдиний підтверджений випадок атаки під керівництвом ІІ, він є доказом концепції набагато небезпечнішого майбутнього. У міру того, як лідери галузі, такі як Anthropic і OpenAI, готуються до запуску ще потужніших моделей, потенціал для великомасштабних автоматизованих зламів зростає в геометричній прогресії.

Двогострий меч: напад проти захисту

Інтеграція ІІ в цифрову екосистему сама по собі не є «хорошою» чи «поганою»; швидше, вона виступає у ролі потужного множника сили обох сторін конфлікту.

1. Загроза: стрімке виявлення вразливостей

Хакери можуть використовувати ІІ для сканування величезних мереж та пошуку дірок у захисті зі швидкістю, недоступною людським командам. Це скорочує час, необхідний для пошуку «шляху всередину», що дозволяє проводити більш часті та витончені атаки.

2. Щит: автоматизований захист

І навпаки, експерти з безпеки впроваджують ІІ для зміцнення свого захисту. Ці інструменти можуть:

– Виявляти приховані недоліки: ІІ здатний виявляти вразливості, які могли залишатися непоміченими інженерами-людьми протягом десятиліть.

– Моніторинг у реальному часі: системи ІІ можуть аналізувати патерни, щоб виявляти та нейтралізувати загрози безпосередньо в момент їх виникнення.

Головний виклик: швидкість і масштаб

Центральна напруга в цій новій ері полягає не тільки в тому, у кого краще інструменти, але і в тому, хто зможе застосувати їх швидше. У світі, де ІІ може сканувати, експлуатувати вразливості і захищатися за мілісекунди, вікно для людської реакції стрімко звужується.

Як зазначає Френсіс де Соуза, операційний директор Google Cloud, масштаб цього переходу є безпрецедентним. Галузь входить у фазу, коли традиційних заходів безпеки вже недостатньо; щоб захистити мережу, по суті, потрібно «боротися з ІІ за допомогою ІІ».

Це найбільша зміна в кіберсередовищі за всю історію. Ера ручного захисту закінчується, поступаючись місцем гонці автоматизованого інтелекту.

Висновок

Розвиток ІІ-агентів знаменує собою поворотний момент, коли кібератаки можуть проводитись з безпрецедентною автономністю та швидкістю. Майбутнє цифрової безпеки залежатиме від того, яка сторона – атакуючі чи захисники – зможе найефективніше використовувати штучний інтелект, щоб відповідати швидкості машини.