Геополітична кібервійна: ескалація загроз в епоху ІІ

Напруга, що зростає на Близькому Сході, особливо після недавніх атак на іранські об’єкти, вже провокує сплеск геополітичних кібератак. Державні суб’єкти, включаючи Іран, Росію та Північну Корею, все частіше використовують кіберможливості як «зброю підтримки» в сучасних конфліктах. Йдеться не лише про військові цілі; критично важлива національна інфраструктура (КНІ) західних країн – телекомунікації, енергомережі, фінансові системи – також перебуває під підвищеною загрозою.

Нове поле бою: за межами традиційних сигнатур

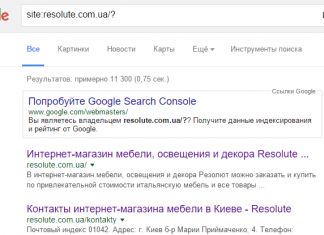

Скотт Маккіннон, головний спеціаліст з безпеки у Великій Британії та Ірландії в Palo Alto Networks, попереджає, що традиційний кіберзахист більше не є достатнім. Старий спосіб очікування сигнатури атаки перед блокуванням застарів в умовах, коли противники адаптуються швидше, ніж будь-коли. Приблизно 60% організацій вже скоригували свою кіберстратегію через геополітичну напруженість, але темпи ескалації вимагають активніших заходів.

Сучасні атаки не обмежуються грубим зломом. Нещодавні удари в рамках американсько-ізраїльської операції включали злом новинних сайтів та компрометацію додатків, таких як BadeSaba, з загрозливими повідомленнями – явна демонстрація психологічної війни, яка проводиться через цифрові канали.

ІІ: переломний момент у кібервійні

Найтривожнішою тенденцією є мілітаризація штучного інтелекту (ІІ). Атаки з використанням ІІ тепер практично не відрізняються від легітимної комунікації, що робить їх набагато ефективнішими для маніпулювання жертвами, змушуючи їх розкривати облікові дані або переказувати кошти. Зловмисники збирають професійні профілі, щоб створювати високоперсоналізовані повідомлення, експлуатуючи людську психологію у масштабі.

Поширення дипфейків також означає, що довіра до цифрової комунікації руйнується. Маккіннон наголошує на необхідності багатофакторної аутентифікації, вторинних каналів зв’язку і навіть «кодових слів» для перевірки особистості в середовищі, де аудіо- та відеоматеріали можна легко підробити.

Забезпечення безпеки ІІ-агентів: наступний рубіж

Нещодавнє придбання CyberArk компанією Palo Alto Networks підкреслює стурбованість з приводу безпеки самих ІІ-агентів. Ці автономні програмні системи настільки ж уразливі для злому, як і будь-яка інша програма, і неконтрольований ІІ може становити значний ризик, якщо його не захистити суворими обмеженнями. Ключ у тому, щоб чітко визначити повноваження, надані цим інструментам, обмеживши їхні дії конкретними, чітко визначеними завданнями.

Зростаюча витонченість кібератак, що підживлюється ІІ та геополітичними конфліктами, вимагає фундаментальної зміни у підході організацій до кібербезпеки. Ера простого реагування на загрози пішла; проактивний, стійкий до ІІ захист тепер необхідний для виживання.